В моём блоге уже есть материал о том, как установить Kali Nethunter на Android устройство с помощью модуля для Magisk. В той инструкции по установке обязательным условием было наличие в системе Magisk, который установлен не у каждого. Сейчас мы рассмотрим способ установки на Android не менее мощного инструмента для взлома тестирования на безопасность компьютерных систем – Andrax Mobile Pentest. Плюсами данного «хакерского швейцарского ножа» можно назвать более простой процесс установки (Magisk не обязателен) и богатый набор различных инструментов для выполнения любых задач на уровне того же NetHunter. Andrax без проблем удаляется из системы, не оставляя за собой «хвостов» в виде оставшихся после удаления приложений, ярлыков, и т.д. Приступим к установке?

Подготовка

Сначала нужно подготовить систему к установке Andrax. Нам понадобится:

Устройство удовлетворяет данным условиям? Отлично, поехали дальше 😉

Установка

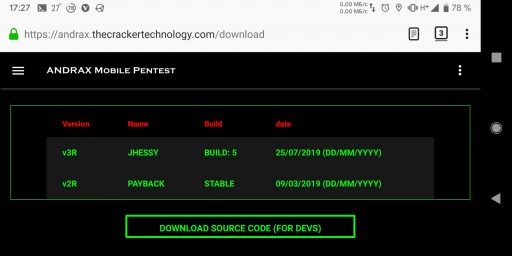

Процесс установки Andrax довольно прост. Первым делом нужно получить установочный файл, для чего переходим по ссылке

В таблице представлены две версии Andrax:

- Свежая, тестируемая

- Более старая, за то стабильная

Я предпочтение отдал первой строке, т.к. люблю версии по-свежее (и Arch Linux 🙂), но любители Debian могут выбрать заветное «stable – работать будут обе. Качаем и устанавливаемые как обычное приложение.

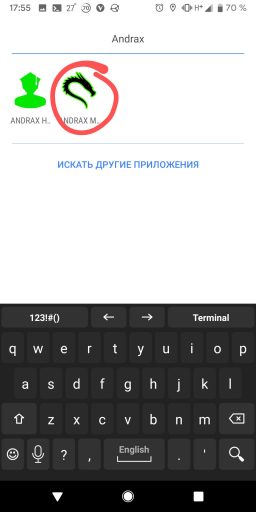

После установки Andrax создаст ярлыки для групп инструментов, которые легко отличить от других иконок по характерному ярко-зеленому оформлению. Но нас интересует главная иконка приложения в виде чёрного дракона с красными глазами, обведенного тем же ярко-зелёным цветом.

Обращаю внимание, что если в установщике пакетов после установки нажать кнопку «Открыть», то откроется справка по Andrax, а не его приложение! Так что открываем приложение именно со значком дракона и ждём запроса прав суперпользователя (root), которые приложению необходимо предоставить. Если этого не произошло – проверяем что не так.

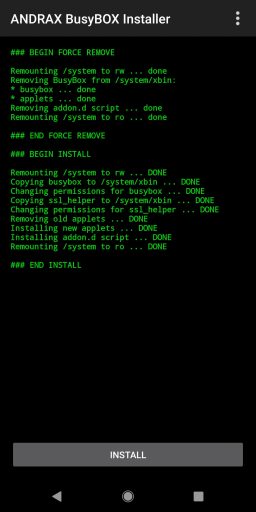

После открытия приложение запросит доступ ко внутренней памяти устройства, который ей само собой нужно разрешить. Далее Andrax попросит у Вас адрес Вашей электронной почты, при нажатии на «OK» выбираем свой гугловский аккаунт. После этого Andrax попросит установить Busybox, что нужно сделать нажатием кнопки «FORCE INSTALL», а затем кнопки «INSTALL» в нижней части окна. Смотрим в лог работы и дожидаемся завершения процесса установки, о чём просигнализирует строка «### END INSTALL».

Жмем стандартную кнопку Android «назад» и соглашаемся с предложением перезапустить приложение нажатием кнопки «EXIT».

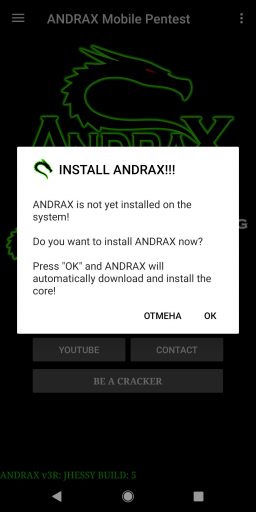

Финальным этапом станет загрузка и распоковка файловой системы Androx, о чём он спросит следующим диалогом:

Жмём «OK», после чего начнётся процесс загрузки и последующей распаковки ФС Andrax.

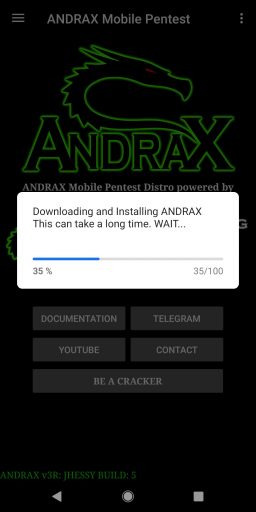

Дожидаемся завершения скачивания и распоковки и…

Готово! Теперь можно почувствовать себя настоящим кулкакиром 😄 Кстати, не все инструменты смогут работать на родном железе смартфона/планшета, aircrack-ng например. Для работы этой утилиты нужно перевести WLAN модуль в режим монитора, что можно сделать только с определёнными железками, которые можно подключить к смарту по USB через кабель OTG, но это уже совсем другая история. За то всякие сканеры уязвимостей интернет приложений, сниферы и т.д. работают без проблем. Вот пример работы wpscan, натравленной на URL моего блога.

Полный вывод постить не буду, там ничего интересного нет. Это просто демонстрация работы комплекса Andrax, пруф если иначе сказать.

Что с этим делать дальше? Каждый решает сам. Я, например, пользуюсь Andrax чтобы проверить свой блог на различные нехорошие вещи, которые теоретически могут с ним случиться. Ну и эксперименты над ним, конечно же, ставятся тоже с помощью этого полезного набора.

На этом всё, спасибо за внимание.